Mass SQL 인젝션 공격 확산...국내서만 5만개 웹페이지 감염

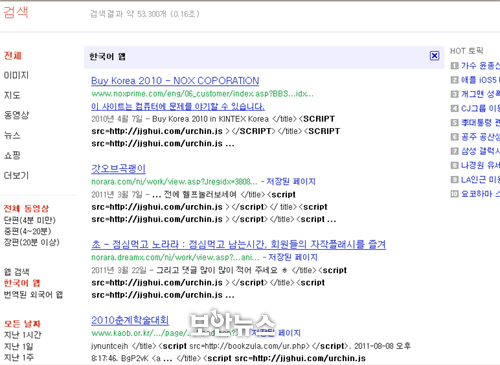

[보안뉴스 오병민] 웹 페이지를 감염시키는 악성코드를 이용해 가짜백신을 유포하는 사례가 또다시 급증하고 있다. 지난 10월 5일 처음 발생한 이 악성코드는 기하급수로 확산돼 13일 현재 국내에서만 5만3,300개의 웹 페이지가 이 악성코드에 감염된 것으로 확인되고 있어 사용자들의 주의가 당부되고 있다.

|

|

|

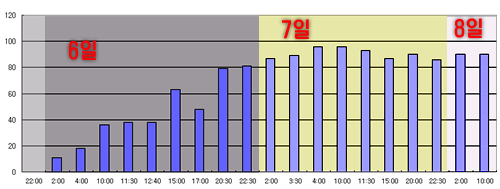

▲5일부터 나타는 Mass SQL 인젝션 공격은 8일까지 90여개의 유포지를 생성한 것으로 파악됐다. ⓒ빛스캔 |

|

|

|

▲13일 현재 구글검색으로 감염된 페이지를 찾아본 결과 5만3,300개의 웹 페이지가 감염된 것으로 파악됐다. ⓒ보안뉴스 |

이번에 발견된 허위백신 유포지는 ‘Mass SQL Injection’ 공격 기법을 이용하고 있다. 이 공격 기법은 웹사이트의 DB에 유포지 URL을 삽입하는 DB 변조 기법 중의 하나로 이용자가 해당 웹사이트에 방문하기만 해도 자동으로 허위백신을 설치하는 페이지를 방문하게 한다고 알려져 있다.

따라서 일정 수준의 유포지가 확보되면 감염페이지가 기하급수로 증가하는 특성을 가지고 있다. 더불어 SQL 인젝션 공격으로 공격자는 웹사이트의 권한을 획득하거나 웹쉘과 같이 파일을 변조하는 등 추가적인 공격이 가능하기 때문에 변조된 웹사이트의 관리자 계정이 탈취되었을 수도 있다고 추정할 수도 있다.

방문자를 통해 기하급수로 확산되는 Mass SQL 인젝션 공격은 전파속도가 빠르고 파급효과가 매우 크기 때문에 무차별 공격에 주로 이용되고 있다. 게다가 허위백신 뿐만 아니라 악성코드를 유포하는 수단으로도 널리 사용되고 있으며 짧은 시간 내에 다른 형태로 변화하기 때문에 백신과 같은 보안 제품으로 대응하기에는 한계가 있다.

지난 3월 ‘LizaMoon’이라는 이름으로 알려진 Mass SQL 인젝션 공격의 경우, 약 24만여 개의 웹페이지가 감염됐었으며 이 중 애플의 아이튠즈도 감염된 것으로 확인돼 이슈가 됐었다.

전문가들은 현재 국내 웹 환경에서 Mass SQL 인젝션 공격의 확산을 막는 것은 불가능에 가깝다고 이야기 한다. 이 공격들은 기본적인 웹 취약점을 노리고 있지만 아직도 국내 대부분의 웹사이트들이 많은 웹 취약점을 방치하고 있기 때문. 따라서 웹 취약점에 대한 보완이 시급하다는 이야기다.

국내 한 보안업계 관계자는 “Mass SQL 인젝션 공격은 SQL 인젝션 공격으로 관리자 계정을 탈취하고 방문자를 따라 다른 사이트까지 공격을 시도하는 매우 골치 아픈 해킹 공격이며 특히 SQL 인젝션 공격에 취약한 국내 웹사이트들은 거의 놀이터나 다름없다”면서 “공격을 막을 수 있는 방법은 웹사이트들이 가지고 있는 기본적인 웹 취약점을 최소화하고 유포지를 사전에 차단에 확산을 막아야 한다”고 조언했다.

사이트 개발시 보안을 고려한 코딩으로 즉 ‘보안코딩’으로 취약점을 최소화해야 하고 유포지를 사전에 차단해야 한다는 이야기다. 그러나 안타깝게도 국내 대부분 웹 사이트들이 수 많은 웹 취약점을 노출하고 있지만 관리자들이 보안코딩에 신경쓰기 힘든 상황. 아울러 이를 감독하는 기관도 규정도 없어 문제는 점차 커져가고 있다.

국내 한 컨설턴트는 “Mass SQL 인젝션과 같은 웹 공격은 앞으로도 크게 증가할 것으로 예상되며 웹으로 확산한다는 특성 때문에 악성코드를 유포에 많이 이용되고 있어 모든 해킹 공격의 근원이 될 것으로 보인다”면서 “이런 위험성을 간과하고 지금처럼 취약점이 노출된 채 방치하다가는 걷잡을 수 없는 심각한 해킹공격이 무차별로 나타날 수 있어 이에 대한 대책이 요구된다”고 주장했다.

[오병민 기자(boan4@boannews.com)]

'[+] Security > [-] Issue' 카테고리의 다른 글

| 중국산 해킹 프로그램 한국 메신저 통해 판매중 (0) | 2011.11.08 |

|---|---|

| 취약점 제보했더니 경찰에 신고...비용 청구까지 (0) | 2011.10.16 |

| 아! 소니 또 해킹...이번엔 9만3천명? (0) | 2011.10.14 |

| 구글 서핑만 해도 다른 사이트에 내 정보가 줄줄 (0) | 2011.10.14 |